En los últimos meses, campañas coordinadas de DDoS vinculadas a grupos como NoName057(16) se han expandido por Europa. A través de lo que se conoce como el proyecto DDoSia, voluntarios son reclutados y coordinados para lanzar ataques de denegación de servicio distribuido contra instituciones públicas y organizaciones privadas.

La guía reciente publicada por CISA destaca cómo estas campañas están afectando a entidades gubernamentales y sectores críticos. El impacto visible es la interrupción de servicio. Sitios web inaccesibles. Portales públicos fuera de servicio.

Sin embargo, para los operadores industriales, esto no es principalmente un problema de tráfico.

Es un problema de exposición.

Y la exposición en entornos de Tecnología Operacional tiene consecuencias estructurales.

Entendiendo la mecánica detrás de DDoSia

DDoSia no es un botnet tradicional impulsado por malware. Es un modelo coordinado basado en voluntarios. Los participantes ejecutan un cliente que recibe instrucciones desde una infraestructura de orquestación y genera tráfico hacia los objetivos asignados.

Desde una perspectiva técnica, la campaña se apoya en tres pilares:

- Descubrimiento

- Coordinación

- Amplificación

Antes de generar tráfico, los objetivos son identificados y validados. Se escanea la infraestructura. Se enumeran servicios. Se catalogan sistemas que responden.

Esta fase de reconocimiento no es exclusiva de DDoSia. Es común en ecosistemas hacktivistas. Lo que ha cambiado es la escala y la velocidad. La enumeración ocurre de forma continua, muchas veces mediante herramientas automatizadas y nodos distribuidos.

En ese proceso, sistemas OT y SCADA expuestos son identificados con frecuencia.

No porque sean siempre el objetivo principal, sino porque son accesibles.

Y la accesibilidad es el primer requisito para la instrumentalización.

Por qué los entornos OT están estructuralmente expuestos

Los entornos industriales han evolucionado de forma significativa en la última década.

- Acceso remoto para proveedores

- Acceso externo para ingeniería

- Analítica basada en la nube

- Plataformas centralizadas de monitorización

- Integración de IoT en instalaciones

Cada conexión resuelve una necesidad operativa. En conjunto, amplían la superficie de ataque.

Desde una perspectiva de investigación en seguridad, el problema rara vez es una única mala configuración. Es la deriva de exposición con el tiempo.

- Excepciones temporales en firewalls que se vuelven permanentes

- Puertos de acceso remoto que permanecen abiertos tras finalizar proyectos

- Interfaces web heredadas que siguen respondiendo externamente

- Modelos de autenticación que no evolucionan al cambiar la conectividad

La mayoría de las organizaciones inventarían activos internamente. Pocas validan de forma continua qué es accesible desde Internet.

Esa brecha es la que campañas como DDoSia dejan en evidencia.

¿Puede una campaña DDoS detener una planta?

En arquitecturas tradicionales de sistemas de control industrial, los lazos de control críticos operan localmente. La lógica de los PLC continúa ejecutándose incluso si falla la conectividad WAN. Los sistemas instrumentados de seguridad permanecen independientes.

Sin embargo, la interrupción de disponibilidad puede generar consecuencias operativas.

- Si la monitorización centralizada deja de estar disponible, los operadores pueden perder visibilidad en tiempo real

- Si el acceso remoto para ingeniería falla, la respuesta de mantenimiento se ralentiza

- Si la conectividad externa es necesaria para coordinar múltiples emplazamientos, la disrupción se propaga

Más importante aún, la exposición descubierta durante una campaña puede desencadenar medidas de contención de emergencia. Las organizaciones pueden aislar segmentos de forma abrupta al descubrir que servicios industriales son públicamente accesibles.

El impacto operativo suele derivarse de la contención reactiva, no del tráfico DDoS en sí.

Esa distinción es clave.

El abuso de infraestructura es el riesgo real

Desde un punto de vista analítico, la pregunta relevante no es si el tráfico DDoS alcanza su perímetro.

La pregunta es si su infraestructura industrial es externamente visible y, por tanto, susceptible de ser utilizada.

- Si un gateway SCADA responde en Internet, puede ser indexado

- Si un HMI expone un panel de login sin autenticación robusta, puede ser capturado

- Si un dispositivo IoT conecta redes operacionales y externas, puede ser reutilizado

La instrumentalización no requiere malware avanzado para ICS. Requiere visibilidad combinada con una postura de seguridad no gobernada.

Este patrón no es nuevo. En entornos cloud, cargas de trabajo expuestas fueron reutilizadas de forma sistemática para minería de criptomonedas. El objetivo no era el robo de datos, sino la explotación de recursos. El mismo principio aplica en contextos industriales. Cuando los activos operacionales son visibles y no están adecuadamente gobernados, pueden ser aprovechados para fines completamente ajenos a su propósito original. La amplificación de DDoS es simplemente la expresión más reciente de un modelo más amplio de abuso de infraestructura.

En varias campañas hacktivistas, la prueba pública de acceso se ha utilizado como herramienta de presión psicológica. Capturas de pantalla, banners de dispositivos, feeds de cámaras. Incluso un acceso limitado puede generar un daño reputacional desproporcionado respecto a la intrusión técnica.

Por eso la gobernanza de la exposición es estratégica, no táctica.

Por qué la monitorización tradicional no es suficiente

Los centros de operaciones de seguridad suelen basarse en telemetría interna. Logs, eventos y alertas generados dentro del perímetro.

Los equipos de red monitorizan rendimiento y disponibilidad.

Los programas de cumplimiento realizan revisiones periódicas.

Lo que con frecuencia falta es validación continua de la postura desde el exterior.

- Qué servicios industriales son accesibles desde Internet hoy

- Qué nueva exposición apareció tras la última ventana de mantenimiento

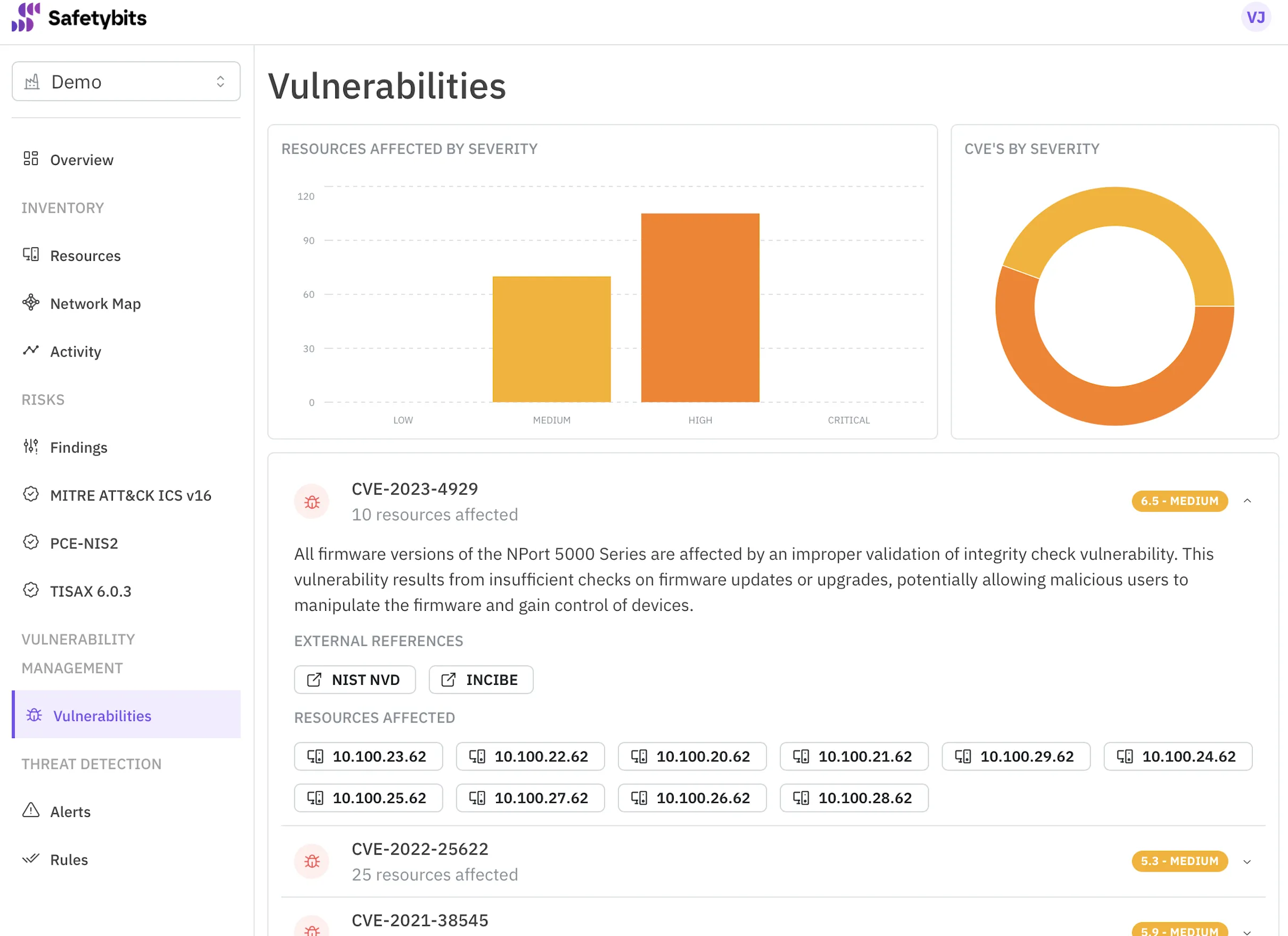

- Qué vulnerabilidades están asociadas a activos expuestos

- Qué comunicaciones salientes inesperadas se originan en segmentos OT

Sin esta perspectiva externa, las organizaciones operan con visibilidad parcial.

Campañas como DDoSia no crean la exposición. La revelan.

El papel del OT Security Posture Management

Un enfoque de Operational Technology Security Posture Management aborda esta debilidad estructural.

Se centra en:

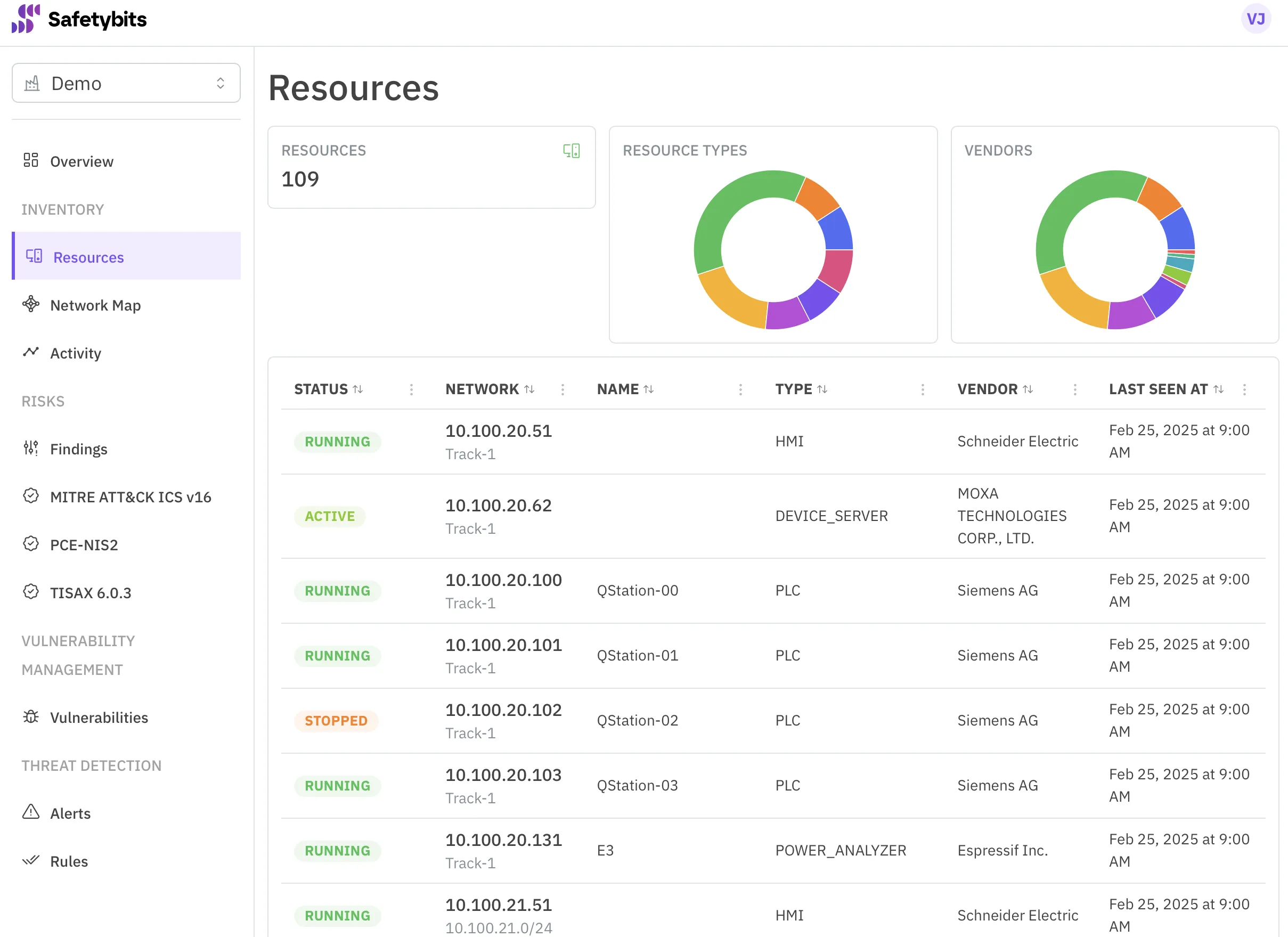

- Descubrimiento continuo de activos en dominios operacionales

- Detección de deriva de configuración antes de que se convierta en exposición pública

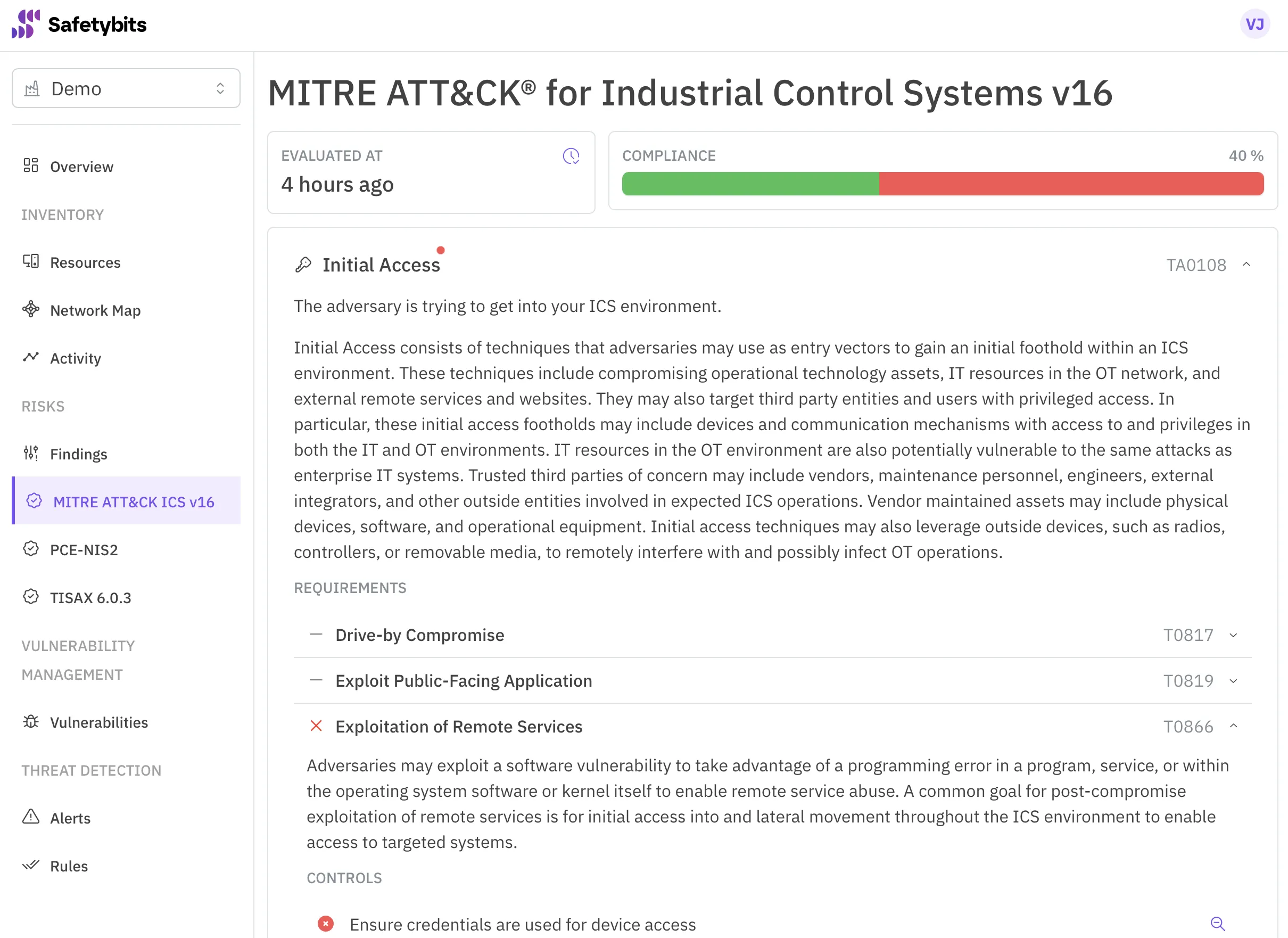

- Correlación del estado de vulnerabilidades con la accesibilidad real

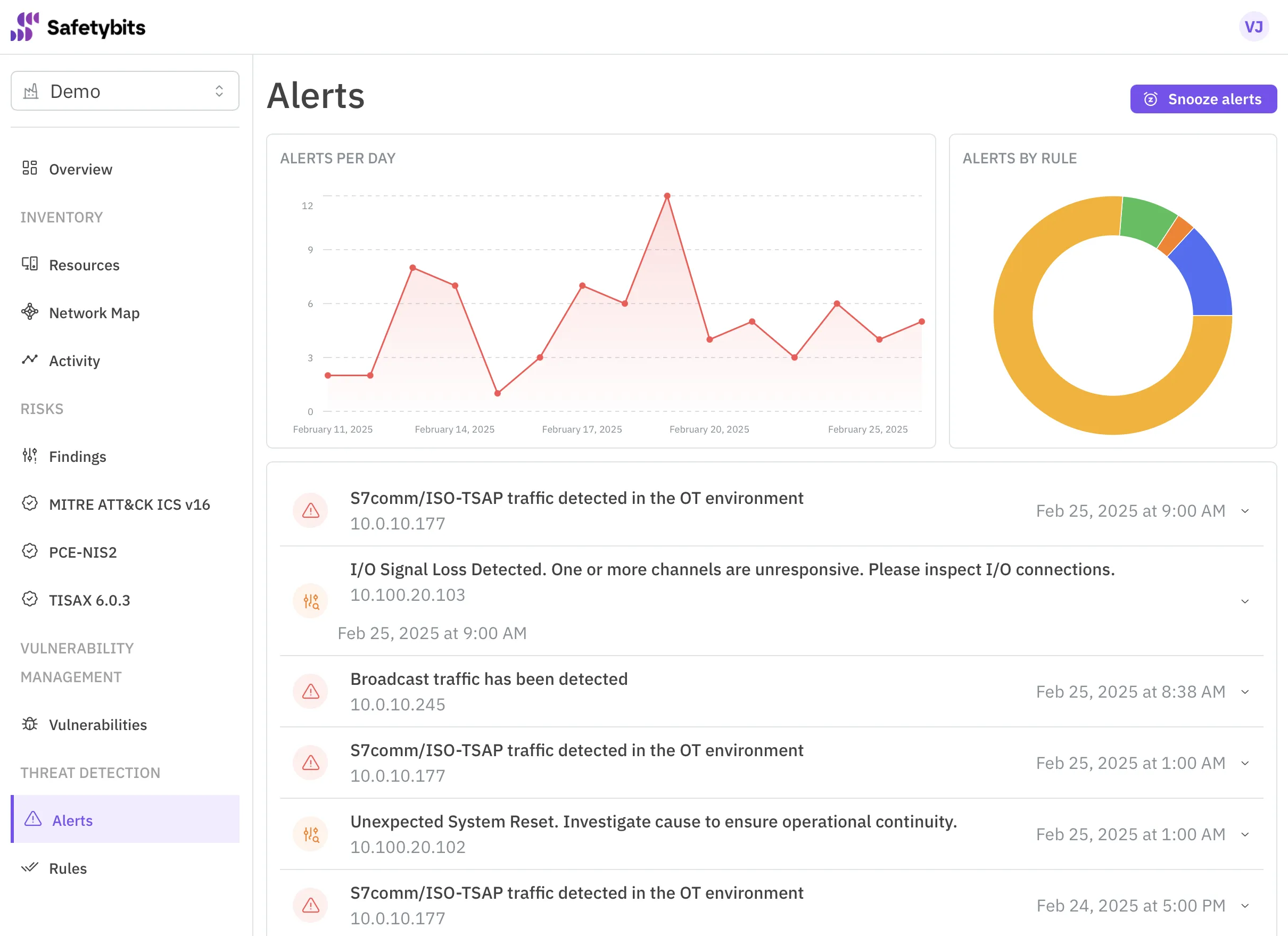

- Alertas de precisión cuando cambia la postura

- Mapeo de hallazgos a marcos regulatorios y de riesgo

Además, la gestión de postura debe ir más allá de la configuración estática. Detectar nuevas conexiones salientes desde segmentos operacionales, identificar comunicaciones HTTP inesperadas y aplicar reglas basadas en machine learning combinadas con inspección profunda de paquetes permite detectar de forma temprana cuando un activo industrial se comunica fuera de su perfil operativo previsto.

No se trata de reaccionar cuando el tráfico ya ha aumentado.

Se trata de garantizar que la infraestructura industrial no pueda ser instrumentalizada de forma inadvertida.

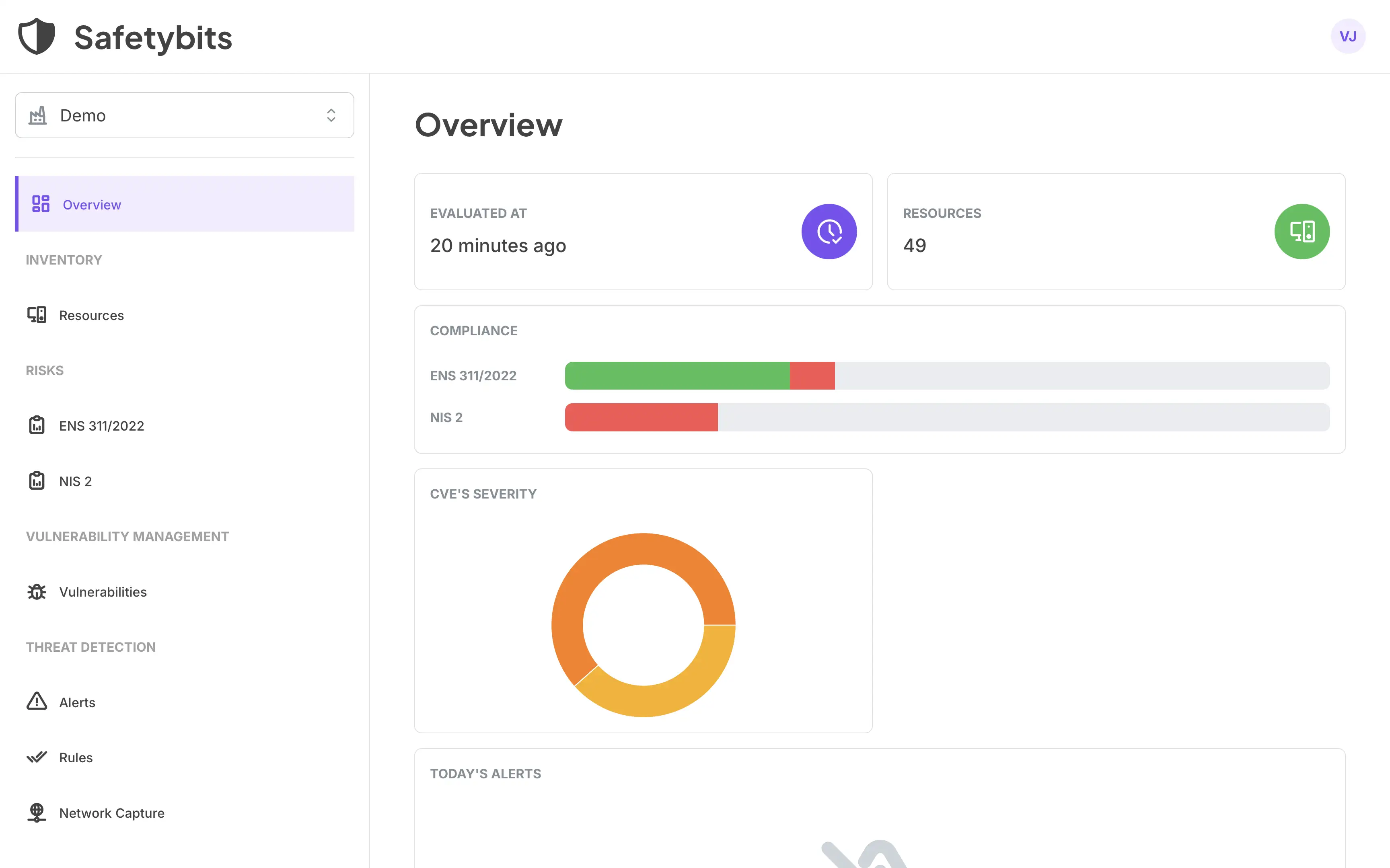

En Safetybits aplicamos esta visión. Ayudamos a las organizaciones industriales a entender su postura de seguridad de forma continua, no periódica. Combinamos visibilidad de activos, contexto de vulnerabilidades, gobernanza de riesgos y detección conductual de amenazas en un modelo operativo unificado.

Porque la resiliencia en OT no consiste únicamente en prevenir intrusiones.

Consiste en gobernar la exposición antes de que alguien más la descubra.

Un cambio necesario de perspectiva

DDoSia es una señal. Demuestra la rapidez con la que actores coordinados pueden escalar la disrupción y cómo la infraestructura expuesta se convierte en palanca en conflictos geopolíticos.

Para las organizaciones industriales, la pregunta estratégica es simple.

¿Está tu entorno OT gobernado de forma continua o solo revisado periódicamente?

La disponibilidad importa. Pero la exposición no gestionada es lo que convierte la infraestructura en un arma.

La resiliencia industrial comienza con visibilidad.

Y la visibilidad debe ser continua, correlacionada y operativizada.

Expande tu alcance con OTSPM

Cuanto más estrecha sea tu visión, menos riesgos podrás detectar. Descubre como una plataforma OTSPM correlaciona datos para expandir tu alcance.

Descubre más →